Sthephen Wozniak: co-fundador da Apple.

Tim Berners-Lee: inventor a WEB.

Linus Torvalds: inventou o LINUX.

Richard Stallman: inventor do projeto GNU de software livre.

Tshutomu Shimomura: destruidor do Kevin Mitnick. O japinha teve seu computador hackeado pelo maior hacker de todos os tempos e, como também ele era um hacker excepcional, a sua vingança foi ajudar o FBI a rastrear o escorregadio Kevin e metê-lo atrás das grades.

Gordon Lyon: (também por seu pseudônimo de Fyodor Vaskovich) é um especialista em segurança de redes, open source programador, escritor, e um hacker .

c0mrade (Jonathan James)

Crimes: Invasões, criação de backdoors.

Perpetrou seus ataques entre agosto e outubro de 1999. James ganhou notoriedade por ter se tornado o primeiro adolescente a ser mandado para a prisão por atividade hacker. Ele foi sentenciado, estando então com 16 anos. Numa entrevista, ele confessou “Eu estava apenas procurando algo para me divertir, desafios que testassem os meus limites”.

As façanhas de James se concentraram em agências governamentais. Ele instalou um backdoor no servidor do Departamento de Combate às Ameaças. A DTRA é uma agência do Departamento de Defesa responsável pelo tratamento de ameaças nucleares, biológicas, químicas e armas convencionais no território dos USA. O backdoor instalado nos computadores do governo permitiu ao hacker o acesso à emails confidenciais e nomes de usuário e senhas de altos funcionários.

James invadiu também os computadores da NASA e roubou o código fonte de um software de 1,7 milhões de dólares. De acordo com o Departamento de Justiça, o software dava suporte à estação espacial internacional, controle de temperatura e umidade e suporte de vida no espaço. A NASA foi forçada a desligar seus computadores, ao custo de 41 mil dólares. Candidamente James esclareceu que ele baixou o código para complementar seus estudos em programação C, porém desdenhou, “o código era completamente horroroso... e certamente não valia aquele valor todo alegado pela NASA.

Punição: Se James fosse um adulto, teria pegado 10 anos de cana. Ao invés disto, ele foi condenado ao banimento dos computadores, porém cumpriu posteriormente 6 meses de prisão por violação aos termos da liberdade condicional. Atualmente, James se julga arrependido e quer, doravante, arranjar um emprego numa empresa de segurança.

Solo (Gary McKinnon)

Crimes: Invasões dos sistemas militares dos USA.

O escocês que usava o nickname “Solo” perpetrou aquele que foi considerado o maior hack da história da computação: o cara invadiu o sistema militar de defesa dos USA. Não satisfeito com isto, nos anos de 2001 e 2002, ele roubou informações de segurança da NASA e do Pentágono.

Punição: Atualmente, ele está em liberdade no seu país natal, aguardando o desfecho de um pedido de extradição dos Estados Unidos, mas está proibido a ter a acesso a computadores que tenham acesso à Internet.

Punição: Atualmente, ele está em liberdade no seu país natal, aguardando o desfecho de um pedido de extradição dos Estados Unidos, mas está proibido a ter a acesso a computadores que tenham acesso à Internet.

Vladimir Levin

Crimes: Hacker do tipo do Banker, roubou 10 milhões de dólares de contas do City Bank.

Graduado em bioquímica e ciências matemáticas pela Universidade Tecnológica de São Petesbrugo, Rússia, Levin foi acusado de ser o cérebro por trás de uma série de fraudes que lhe permitiram amealhar 10 milhões de dólares de contas corporativas do City Bank.

Em 1995 Levin foi preso pela Intepol no aeroporto inglês de Heathrow e extraditado para os USA. As investigações concluiram que os ataques partiram do computador da empresa onde Levin trabalhava. O montante sugado das contas do City Bank, foram espalhados por contas em outros países, tais como Finlândia, Israel e no próprio Estados Unidos.

Punição: A pesar do alto valor roubado, Levin foi sentenciado apenas a 3 anos de prisão e ao pagamento de uma multa de 240 mil dólares para o City Bank, já que as companhias de seguros haviam coberto o rombo nas contas das empresas lesadas. Parece que não é só no Brasil que o crime compensa.

Graduado em bioquímica e ciências matemáticas pela Universidade Tecnológica de São Petesbrugo, Rússia, Levin foi acusado de ser o cérebro por trás de uma série de fraudes que lhe permitiram amealhar 10 milhões de dólares de contas corporativas do City Bank.

Em 1995 Levin foi preso pela Intepol no aeroporto inglês de Heathrow e extraditado para os USA. As investigações concluiram que os ataques partiram do computador da empresa onde Levin trabalhava. O montante sugado das contas do City Bank, foram espalhados por contas em outros países, tais como Finlândia, Israel e no próprio Estados Unidos.

Punição: A pesar do alto valor roubado, Levin foi sentenciado apenas a 3 anos de prisão e ao pagamento de uma multa de 240 mil dólares para o City Bank, já que as companhias de seguros haviam coberto o rombo nas contas das empresas lesadas. Parece que não é só no Brasil que o crime compensa.

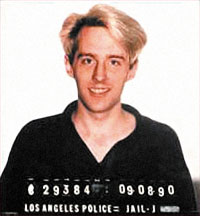

Dark Dante (Kevin Poulsen)

Crimes: Hacker do tipo phreaker – perpretador de invasões de serviços de telefonia.

Atualmente ele é um jornalista e colabora com as autoridades para rastrear pedófilos na Internet, mas o passado de Poulsen o condena, já que teve uma vida pretérita de cracker e phreaker. A ação bombástica que lhe trouxe grande notoriedade por ter assumido o controle de todo o sistema telefônico de Los Angeles em 1990. A razão era muito simples, Poulsen queria ganhar um Porsche de prêmio oferecido por uma rádio para o 102º ouvinte que ligasse. Imagine de quem foi a 102ª ligação?

Punição: Kevin cumpriu 51 meses de prisão e ao pagamento de 56 mil dólares de multa. Hoje ele se diz um cara regenerado.

Atualmente ele é um jornalista e colabora com as autoridades para rastrear pedófilos na Internet, mas o passado de Poulsen o condena, já que teve uma vida pretérita de cracker e phreaker. A ação bombástica que lhe trouxe grande notoriedade por ter assumido o controle de todo o sistema telefônico de Los Angeles em 1990. A razão era muito simples, Poulsen queria ganhar um Porsche de prêmio oferecido por uma rádio para o 102º ouvinte que ligasse. Imagine de quem foi a 102ª ligação?

Punição: Kevin cumpriu 51 meses de prisão e ao pagamento de 56 mil dólares de multa. Hoje ele se diz um cara regenerado.

Timothy Lloyd

Crimes: sabotador cibernético.

Em 1996, o uma companhia de serviços de informações, a Omega, prestadora de serviços para a NASA e para a marinha americana sofreu 10 milhões em prejuízos, causados nada mais nada menos por Tim Lloyd, um ex-funcionário demitido semanas antes. O desastre financeiro foi causado por um código-bomba deixado nos sistemas informáticos da empresa que foi disparado no dia 31 de julho do mesmo ano.

Punição: Um júri popular condenou Lloyd em maio de 2000. Todavia, a condenação teve vida curta e foi revogada em agosto de 2000, motivada pela mudança de voto de um dos jurados, o que provocou uma reviravolta no caso. Cessadas as pendências judiciais, ele foi finalmente condenado em 2002 a 41 meses de prisão e ao pagamento de 2 milhões de dólares de multa

Em 1996, o uma companhia de serviços de informações, a Omega, prestadora de serviços para a NASA e para a marinha americana sofreu 10 milhões em prejuízos, causados nada mais nada menos por Tim Lloyd, um ex-funcionário demitido semanas antes. O desastre financeiro foi causado por um código-bomba deixado nos sistemas informáticos da empresa que foi disparado no dia 31 de julho do mesmo ano.

Punição: Um júri popular condenou Lloyd em maio de 2000. Todavia, a condenação teve vida curta e foi revogada em agosto de 2000, motivada pela mudança de voto de um dos jurados, o que provocou uma reviravolta no caso. Cessadas as pendências judiciais, ele foi finalmente condenado em 2002 a 41 meses de prisão e ao pagamento de 2 milhões de dólares de multa

rtm (Robert Tappan Morris)

Crimes: criador de worms.

Em 2 de novembro de 1988, Robert T. Morris, mais conhecido como “rtm” escreveu o código de um worm que desativou 10% da Internet da época, que naquele tempo representava 6 mil computadores. Como o peixe more pela boca, Robert cometeu o erro de se gabar em chats o seu feito e os métodos empregados. Neste ínterim, a polícia rastreou as atividades do hacker e acabou descobrindo o seu paradeiro.

Punição: Morris foi o primeiro indivíduo processado sob a nova lei de Fraude e Abuso Computacional dos USA, porém a condenação se restringiu a prestação de serviços comunitários e a pagamento de fiança, já que foi acatada a tese da defesa de que os arquivos das máquinas infectadas não haviam sido destruídos. No entanto, os prejuízos deixados pelo worm de Morris, foram de 15 milhões de dólares.

A façanha de Morris provocou a criação da Divisão anti-ciberterrorismo (CERT Computer Emergency Response Team), que se encarregou de enfrentar futuros problemas agudos de invasões em massa de computadores no território dos USA.

David Smith

Crimes: Invasões e criação de vírus.

Não é qualquer um que consegue criar e espalhar instantaneamente um vírus mortal no mundo, de um só golpe. David Smith pôde. Em 1999, o vírus Melissa infectou e derrubou cerca de 100 mil contas de email.

Nascido em Aberdeen, Nova Jersei, David L. Smith aos 31 anos de idade foi acusado de criar o terrível vírus Melissa que se propagou velozmente por centenas de milhões de computadores do mundo. A era da celebridade hacker havia começado, pela primeira vez um deles aparecia diante de centenas de câmeras de televisão e fotógrafos das agências de notícias, quando da sua saída da Corte Superior do Condado de Monmouth. Suas acusações: interrupção das comunicações públicas e conspiração para o cometimento do delito de roubo de serviços de computadores me terceiro grau.

Punição: se tivessem “colado” as denúncias contra a sua pessoa, Smith teria levado nas costas pelo menos 40 anos de prisão, além de uma pesada multa de mais de 400 bilhões de dólares. Como o crime compensa, apesar de ter sido condenado, o moço acabou indo para a rua mediante pagamento de fiança.

MafiaBoy (Michael Calce)

Crimes: perpetrador de ataques do tipo DOS (Denial of Service Attack, ataque de negação de serviços).

Em fevereiro de 2000, vários dos mais importantes serviços online dos USA, tais como eBay, Yahoo e Amazon sofreram ataques DOS, que derrubaram os servidores e causaram 1,7 milhões de dólares em prejuízos. Porém havia alguma chance destes sites saberem quem foi o autor dos ataques? Certamente que não, caso ele não tivesse trombeteado aos sete ventos a sua façanha. Apareceu nos chats e fóruns um tal de MafiaBoy assumindo os feitos e se gabando perante os seus colegas de escola. Partir do perfil fake MafiaBoy e chegar ao Michael Calce foi só uma questão de tempo para os serviços anti-crimes eletrônicos, que pacientemente monitoraram os rastros das suas atividades, até chegarem à sua casa.

Punição: Apesar de ter sido indiciado inicialmente, posteriormente Calce se livrou de todas as acusações que pesavam sobre ele. O seu advogado defendeu a tese de que a “criança” estava apenas “testando” os sistemas de segurança das empresas atacadas. A Corte de Justiça de Montreal o sentenciou em setembro de 2001 a 8 meses de prisão de detenção num centro de reabilitação juvenil, um ano de liberdade condicional e restrições no uso da Internet.

Phiber Optik (Mark Abene) criador do grupo hacker Masters of Deception - MOD

Crimes: atividades phreaker e invasões de computadores.

Em 1993, o grupo MOD foram os primeiros crackers a serem capturados por invasão de sistemas públicos de telefonia. Os rapazes adquiriram grande fama por terem desenvolvido esquemas para driblar o pagamento de chamadas telefônicas de longa distância e além disto, eles conseguiam grampear as linhas e criar salas de bate papo que compartilhavam com amigos.

Paralelamente à ativida phreaker, os MOD hackearam bancos de dados da Agência Nacional de Segurança, da AT&T e do Bank of America. Também invadiram os registros de uma agencia de crédito, que lhes permitiram fuçar nas informações confidenciais de ricos e famosos.

O criador do grupo MOD foi Mark Abene, nascido em 1972, que se tornou mais conhecido pelo seu nickname Phiber Optick.

Punição: Em 1994 Abene foi sentenciado a um ano de prisão pelas acusações de conspiração e acessos não autorizados a computadores e sistemas de telefonia. Os demais integrantes do MOD também foram punidos, e consequentemente, o grupo foi desbaratado.

El Cóndor (Kevin Mitnick)

Crimes: atividades phreaker, invasões, banker.

Mitnick se tornou conhecido mundialmente como o pai dos hackers. Sua carreira começou aos 16 anos, quando obcecado por redes de computadores, conseguiu invadir o sistema administrativo da sua escola. Para Kevin, o fazer diário dos seus próximos 10 anos de vida foi explorar vulnerabilidades de computadores alheios e sistemas telefônicos.

A grande notoriedade de Mitnick foi alcançada em virtude dele ter cunhado uma nova profissão: hacker em tempo integral. Segundo o departamento de justiça dos USA este terrorista eletrônico, também conhecido como “El Cóndor”, criou inúmeros números telefônicos isentos de contas, apropriou-se de mais de 20 mil números de cartões de créditos de californianos e fugiu do FBI por mais de dois anos, portando somente um telefone celular e um notebook.

A ruína de Mitnick aconteceu pelas mãos de outro hacker, mas este um hacker do bem, ou ético. Estando atrás de brechas em sistemas telefônicos, El Cóndor se deparou com o computador de Tshutomu Shimomura, que conseguiu invadir no natal de 1994. Na sua qualidade de físico, programador e especialistas de sistemas de segurança do supercomputador de San Diego, Califórnia, o japa ficou fulo de raiva quando se deparou com a marca registrada que Mitnick deixava em cada computador invadido. Deste dia em diante Shimomura dedicou 100% do seu tempo para farejar os traços eletrônicos deixados na rede pelas atividades ilegais de Mitnick. Ao juntar os seus esforços ao FBI que já estava há dois anos na cola do hacker, em uma questão de pouco tempo ele conseguiram rastrear e localizar geograficamente o lugar provisório onde Mitnick se achava alojado.

Punição: Mitnick foi preso em 1988 pela acusação de invasão do sistema da Digital Equipment. Foi condenado por fraude em computadores e pela obtenção ilegal de códigos de acesso à telefonia de longa distância. Complementando a sentença, o hacker foi proibido de usar telefones na prisão, sob a alegação de que o prisioneiro poderia conseguir acesso a computadores através de qualquer telefone. Mediante petição de Mitnick, o juiz o autorizou a telefonar somente para o seu advogado, esposa, mãe e avó, sob a severa vigilância de um carcereiro.

Atualmente, Mitnick é um honesto consultor sênior e presta auditorias de segurança para empresas através da sua empresa MitnickSecurity.

O hacker britânico Gary McKinnon, 36 anos, será extraditado aos Estados Unidos por ter acessado os

O hacker britânico Gary McKinnon, 36 anos, será extraditado aos Estados Unidos por ter acessado os